Tiêu điểm chính

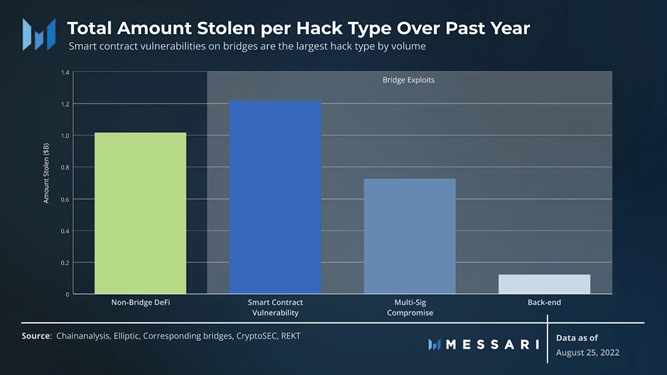

- Trong năm qua, hơn 2 tỷ USD đã bị đánh cắp từ các cầu nối trong hệ sinh thái DeFi do lỗ hổng trong code của hợp đồng thông minh, các vụ tấn công vào ví đa chữ ký hoặc backend.

- Cầu nối xuyên chuỗi cho phép chuyển dữ liệu (chủ yếu là token) giữa các blockchain để tận dụng nguồn thanh khoản lớn, xây dựng trải nghiệm người dùng tốt hơn về chi phí và thời gian hoàn thành giao dịch, giảm tắc nghẽn chain chính bằng cách phân phối lượng giao dịch trên hệ sinh thái lớn.

- Rainbow Bridge của NEAR đã thành công tránh được hai cuộc tấn công trong năm qua nhờ cơ sở hạ tầng độc đáo và các chiến thuật phòng ngừa.

Trong năm qua, hơn 3 tỷ USD đã bị đánh cắp từ hệ sinh thái tài chính phi tập trung (DeFi), với hơn ⅔ số tiền bị trộm bắt nguồn từ các vụ hack cầu nối. Để DeFi phát triển như một hệ sinh thái đáng tin cậy và an toàn, các lỗ hổng trong lĩnh vực cần được giảm thiểu. Báo cáo này sẽ đi sâu vào cách cầu nối hoạt động, các dạng tấn công đã xảy ra trong năm qua và cách một cầu nối tránh được hai cuộc tấn công khác nhau.

Kiến thức cơ bản về cầu nối cross-chain

Một cầu nối xuyên chuỗi cho phép chuyển dữ liệu (chủ yếu là token) giữa các blockchain để tận dụng nguồn thanh khoản lớn, xây dựng trải nghiệm người dùng tốt hơn về chi phí và thời gian hoàn thành giao dịch, giảm tắc nghẽn chain chính bằng cách phân phối lượng giao dịch trên hệ sinh thái lớn.

Các cầu nối khác nhau về mức độ phi tập trung. Cầu nối cần sự tin cậy (hay còn gọi là cầu nối tập trung) nhận được sự bảo mật từ các bên được chỉ định giám sát hoạt động. Còn cầu nối giảm thiểu sự tin cậy (hay còn gọi là phi tập trung) sẽ nhận được sự bảo mật từ verifier từ các chain cơ bản và các thuật toán vận hành.

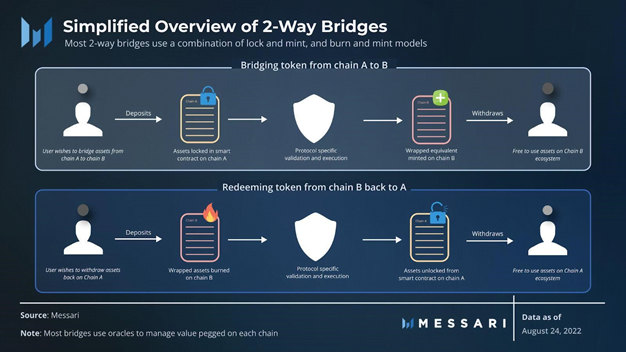

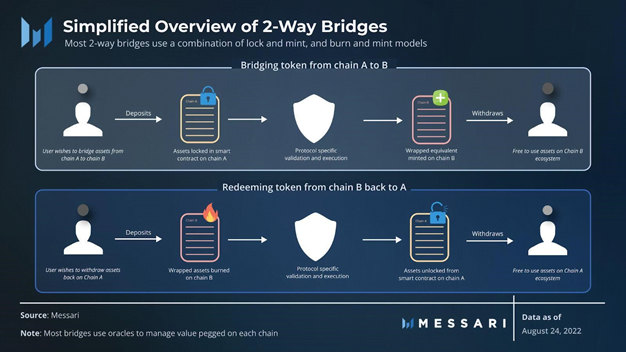

Hầu hết các cầu nối 2 chiều đều kết hợp mô hình “lock and mint” và “burn and mint”. Để chuyển tài sản từ hệ sinh thái này sang hệ sinh thái khác, người dùng gửi token vào một hợp đồng thông minh trên chain ban đầu. Sau đó, một lượng tài sản tương đương sẽ được mint trên chain đích và gửi đến người dùng.

Để chuyển trở lại hệ sinh thái ban đầu, người dùng gửi các tài sản đã mint vào hợp đồng thông minh trên chain đích. Sau đó các tài sản này sẽ bị burn và tài sản ban đầu sẽ được giải phóng trên chain ban đầu. Phương pháp này đảm bảo cung cấp token liên tục trên tất cả các nền tảng.

Một năm của các cuộc tấn công cầu nối cross-chain

Cầu nối là mục tiêu hấp dẫn đối với hacker. Chúng không chỉ nhắm vào số token bị khóa trị giá hàng triệu USD mà còn nhắm vào việc vận hành trên nhiều chain, làm tăng thêm điểm lỗi trong cầu nối. Tất cả các vụ tấn công đã đề cập trước đây thuộc một trong ba loại:

- Xâm phạm ví đa chữ ký

- Cuộc tấn công backend

- Lỗ hổng hợp đồng thông minh/lỗi triển khai

Cuộc tấn công backend

Cuộc tấn công backend giống như tấn công Web2, nghĩa là kẻ tấn công nhắm vào người dùng thay vì cầu nối. Trong trường hợp của BadgerDAO, một hacker đã tấn công Cloudflare (nhà cung cấp dịch vụ lưu trữ mạng) để tạo ba tài khoản riêng biệt sở hữu quyền API.

Bằng cách thêm một tập lệnh độc hại vào giao thức thông qua API, hacker đã lừa người dùng cầu nối phê duyệt các lệnh chuyển token. Sau đó các khoản tiền bị chuyển ra ngoài thông qua Badger Bridge.

Trong trường hợp cụ thể này, đội ngũ BadgerDAO khó có thể tránh khỏi cuộc tấn công vì lỗ hổng bảo mật nằm ở bên thứ ba. Bên cạnh việc lựa chọn các nhà cung cấp dịch vụ đáng tin cậy, người dùng cầu nối cần thận trọng hơn khi phê duyệt các lệnh chuyển không giới hạn số lượng token.

Xâm phạm ví đa chữ ký

Private key bị xâm phạm đã dẫn đến vụ trộm DeFi lớn nhất cho đến nay – vụ hack cầu nối Ronin. Trớ trêu thay, đây có lẽ là cuộc tấn công dễ tránh khỏi nhất. Thông qua các thủ thuật lừa đảo, hacker đã truy cập vào hầu hết private key của validator.

Trong trường hợp của cầu nối Ronin, một nhân viên của Sky Mavis đã vô tình download phần mềm độc hại cho phép kẻ tấn công truy cập vào cơ sở hạ tầng công nghệ thông tin. Từ đó, chúng có thể dễ dàng đánh cắp 5 trong số 9 private key.

Trong cuộc tấn công tương tự, một kẻ xấu đã giành được quyền truy cập vào hoạt động bên trong của cầu nối Harmony Horizon và rút toàn bộ quỹ tài sản được khóa trên cầu nối.

Cả hai trường hợp trên đều có thể dễ dàng bị ngăn chặn nếu private key được lưu trữ an toàn hoặc cầu nối có mức độ phi tập trung cao hơn. Nhiều validator node trải rộng trên các nền tảng khác nhau có thể ngăn chặn được cuộc tấn công. Để đối phó với những vụ trộm này, Sky Mavis đã nâng ngưỡng validator Ronin từ 5 lên 8, còn Harmony đã triển khai một đội ngũ an ninh để chống lại những kẻ xâm hại frontend.

Nói chung, các cầu nối trusted (cần sự tin cậy) ít phi tập trung và kém an toàn hơn các cầu nối trustless (không tin cậy) vì chúng dựa vào các verifier bên ngoài. Do những sự kiện này, việc phát triển và sử dụng cầu nối trustless có thể tăng lên.

Lỗ hổng hợp đồng thông minh

Dạng tấn công phổ biến nhất trong số tất cả các vụ xâm hại DeFi là thông qua các lỗ hổng trong code của hợp đồng thông minh. Có nhiều loại lỗ hổng khác nhau tùy thuộc vào cơ sở hạ tầng của các giao thức. Dưới đây là phân tích về những gì đã xảy ra với các cầu nối bị tấn công theo cách này:

- PolyNetwork: Lợi dụng lỗi ở một trong các hợp đồng thông minh, hacker đã có thể gọi hợp đồng thông minh của mình để reset các thiết lập relayer trên cầu nối. Về cơ bản, hắn đã tự thay thế cả bốn relayer, trở thành người nắm giữ cầu nối duy nhất.

- Multichain: Đội ngũ Multichain đã đưa ra thông báo công khai hướng dẫn người dùng thu hồi các phê duyệt khi lỗi, với một chức năng không được sử dụng ở một trong các hợp đồng thông minh. Chức năng cho phép kẻ xấu biến hợp đồng cá nhân thành điểm đến khi chuyển tài sản mà không cần chữ ký hợp lệ. Sau khi nhìn thấy thông báo, một hacker đã khai thác lỗi này để rút tiền từ tài khoản người dùng.

- Qbridge: Do lỗi logic trong chức năng gửi tiền, hacker đã có thể đưa dữ liệu độc hại vào mà không kích hoạt các biện pháp dự phòng đã cài sẵn. Sau đó, chúng mint tài sản chưa được hỗ trợ ở một chiều của cầu nối mà không cần gửi tiền.

- Wormhole: Cầu nối Wormhole có một mạng lưới “guardian” bảo vệ cầu nối khỏi các tác nhân độc hại bằng cách quan sát và chứng thực các sự kiện. Sau khi nâng cấp chức năng, một hacker đã giả mạo chữ ký của guardian để phê duyệt các giao dịch.

- Meter’s Passport: Một chức năng đã có từ trước cho phép tự động wrap và unwrap các token gốc. Về cơ bản, các token gốc đã wrap không cần phải burn hoặc khóa khi chuyển vì chúng đã được unwrap về mặt kỹ thuật. Hacker đã khai thác chức năng này để mô phỏng các giao dịch chuyển tiền trên cầu, mint tài sản thông qua một đoạn code sai.

- Nomad: Do bản cập nhật hợp đồng thông minh được triển khai kém nên không thể xác thực đúng đầu vào của giao dịch, nên một người dùng đã rút tiền từ cầu nối. Hàng nghìn người dùng khác đã sao chép dữ liệu từ lệnh gọi ban đầu của kẻ tấn công, sửa đổi dữ liệu đó bằng địa chỉ riêng và bắt đầu rút tiền từ cầu nối.

Trong năm qua, kẻ tấn công đã nhắm vào các hợp đồng thông minh, tạo nên những vụ hack lớn nhất tính theo giá trị bị đánh cắp, bao gồm cả các vụ tấn công không liên quan đến cầu nối DeFi.

Trong hầu hết các trường hợp, yếu tố tấn công rất khó giảm thiểu. Việc giải quyết hầu hết rủi ro sẽ yêu cầu các cuộc kiểm tra bảo mật mạnh mẽ hơn và nhà phát triển phải kỹ càng đến từng chi tiết. Các cầu nối cần được thiết kế cẩn trọng vì chúng có nguy cơ lớn bị tấn công.

Các vụ trộm quy mô lớn thường thu hút khá nhiều sự chú ý trong không gian crypto. Mỗi vụ hack là một bài học về cách bảo vệ một hệ sinh thái còn non trẻ và đang phát triển. Trong vài tháng qua, Rainbow Bridge đã tránh được hai cuộc tấn công khác nhau nhờ vào cơ sở hạ tầng độc đáo và các chiến thuật phòng ngừa đặc biệt.

Rainbow Bridge

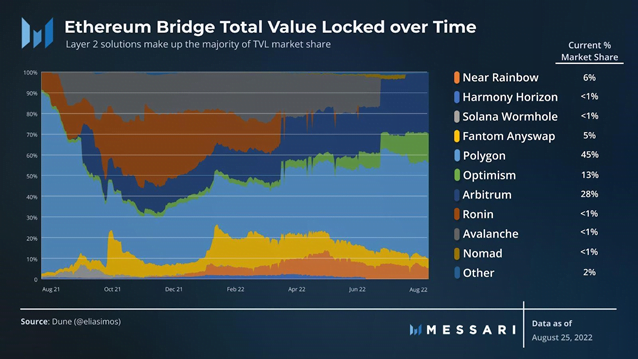

Cầu nối Rainbow cho phép chuyển tài sản giữa mạng Ethereum và NEAR và Aurora. Kể từ khi khởi chạy, hơn 2,8 tỷ USD tài sản đã được chuyển qua cầu nối. Xem xét các cầu nối bắt nguồn từ Ethereum, hơn 85% khối lượng chuyển giao hiện đang diễn ra giữa Ethereum và Polygon, Arbitrum và Optimism. Cầu nối Rainbow hiện chiếm khoảng 6% thị phần TVL.

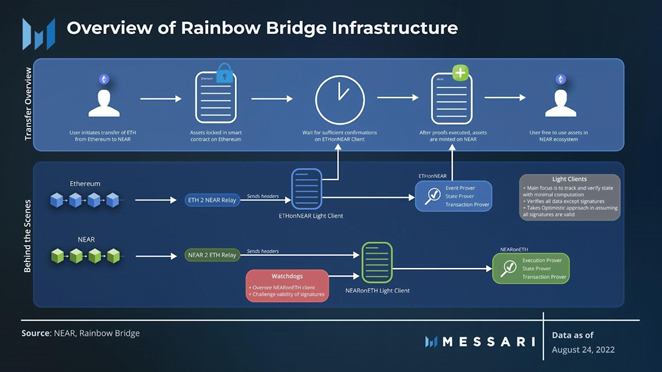

Phân tích sâu hơn, Rainbow Bridge là một cầu nối hai chiều trustless, permissionless, kế thừa tính bảo mật từ mạng Ethereum và NEAR. Bề ngoài, cơ sở hạ tầng của cầu nối sử dụng mô hình lock-and-mint điển hình. Nhưng thật ra có bốn thành phần bổ sung cung cấp chức năng cho cầu nối:

- Relay: Các ETH2NEAR và NEAR2ETH relay là giao thức truyền tin cho cầu nối. Chúng chuyển tiếp thông tin thích hợp từ các chain đến các máy khách tương ứng. Vì là cầu nối trustless (không có bên trung gian phê duyệt trước khi truyền thông điệp) nên bất kỳ ai cũng có thể tương tác với giao thức.

- Light Client: Việc triển khai light client proxy tập trung vào việc theo dõi trạng thái của chain mà không cần tính toán nhiều. Việc tính toán và xử lý dữ liệu rất ít nên chúng có thể chạy trong các hợp đồng thông minh mà không ảnh hưởng đến chi phí hoặc hiệu quả. ETHonNEAR là một ứng dụng Ethereum light client được triển khai trong Rust dưới dạng hợp đồng thông minh NEAR. Tương tự, NEARonETH là một NEAR light client được triển khai trong Solidity trên Ethereum.

- Prover: Prover có trách nhiệm xác minh thông tin mật mã. Chúng được triển khai tách biệt với các light client để có khả năng mở rộng, nâng cao đặc điểm và ngăn chặn các mối bận tâm về vận hành.

- Watchdog (Cơ quan giám sát): NEARonETH light client xác minh tất cả dữ liệu tiêu đề ngoại trừ chữ ký của validator. Nó đã áp dụng phương pháp Optimistic bằng cách giả định rằng tất cả các chữ ký đều hợp lệ cho đến khi được chứng minh. Đây là nơi Watchdog tham gia. Có một giai đoạn thử thách trong vòng 4 giờ, nơi các watchdog được phê duyệt trước có thể kiểm duyệt dữ liệu chữ ký.

Như đã đề cập, cầu nối Rainbow là trustless và permissionless. Bất kỳ ai cũng có thể tương tác với các hợp đồng thông minh hoặc triển khai, duy trì hoặc sử dụng cầu nối mà không cần sự cho phép. Ngoài ra, người dùng chỉ cần tin vào sự bảo mật của mạng NEAR và Ethereum vì không có thêm validator nào giám sát dòng tài sản trên cầu nối.

Trong hai lần khác nhau, hacker đã cố gắng tấn công cầu nối Rainbow theo cùng một cách. Chúng hoạt động như một relayer, gửi dữ liệu không hợp lệ đến NEARonETH client khi cố gắng rút tiền từ cầu nối. Giao dịch đã được gửi thành công đến mạng Ethereum và yêu cầu ký quỹ an toàn là 5 ETH.

Trong vòng chưa đầy một phút kể từ lúc bắt đầu tấn công, các watchdog đã thử thách giao dịch độc hại, không chỉ tránh được cuộc tấn công mà còn khiến kẻ tấn công mất khoản tiền gửi.

Đội ngũ NEAR đã thiết kế cầu nối với giả định rằng nó sẽ bị tấn công nên họ hoàn toàn tránh được nguy cơ gia tăng điểm lỗi (đến từ validator). Việc triển khai hệ thống giám sát tự động (watchdog) bảo vệ cầu nối khỏi các cuộc tấn công.

Hơn nữa, cầu nối đã trải qua các cuộc kiểm tra thường xuyên, yêu cầu người dùng ký quỹ để ngăn họ tấn công hệ thống, có hệ thống cảnh báo tự động cho đội ngũ và tổ chức các chương trình bug bounty thường xuyên để thưởng cho những người tìm thấy lỗi mà đội ngũ không tìm ra.

Nhìn chung, Cầu nối Rainbow có độ bảo mật cao do hệ thống kiểm tra tự động và đội ngũ nghiên cứu đã kỹ càng đến từng chi tiết. Ưu điểm của cầu nối phi tập trung: không có nhà điều hành tập trung nào có private key để xâm phạm.

Tuy nhiên, điều này không có nghĩa là cầu nối hoàn toàn không thể bị hack. Với bất kỳ bản nâng cấp nào sắp tới, nhà phát triển sẽ cần đảm bảo rằng tất cả code đều ngắn gọn, hiệu quả và an toàn để ngăn chặn bất kỳ hành vi tấn công hợp đồng thông minh nào.

Kết luận

Hệ sinh thái crypto rộng lớn có tiềm năng phát triển thành một thế giới multichain, nơi không có một blockchain nào có thể thống trị tất cả. Khả năng tương tác là rất quan trọng để điều này xảy ra. Cầu nối không chỉ giúp các hệ sinh thái tránh khỏi sự tách biệt mà còn cung cấp khả năng truy cập vào nguồn thanh khoản lớn, trải nghiệm người dùng tốt hơn và giảm tắc nghẽn mạng.

Cầu nối là mục tiêu hấp dẫn của kẻ xấu và chúng cần được thiết kế để phòng ngừa nguy cơ này. Mức độ phi tập trung cao và nhà phát triển chú ý kỹ càng hơn là hai giải pháp giúp ngăn chặn các cuộc tấn công trong tương lai.

Nhà phát triển, bao gồm cả đội ngũ đứng sau Rainbow Bridge, cũng đã triển khai các biện pháp an ninh mạnh mẽ, tổ chức chương trình bug bounty nhằm ngăn cản việc tấn công và kiểm tra hệ thống để đảm bảo sự an toàn của các quỹ tài sản trên cầu nối. Những lỗ hổng trong cầu nối cần được giảm thiểu để DeFi phát triển thành một hệ sinh thái đáng tin cậy.

Bài viết được Đỗ Nguyễn Hồng Mai biên tập từ “A Year of Bridge Exploits” của tác giả Ally Zach; với mục đích cung cấp thông tin và phi lợi nhuận. Chúng tôi không khuyến nghị đầu tư và không chịu trách nhiệm cho các quyết định đầu tư liên quan đến nội dung bài dịch.

—————————————————

👉 Theo dõi FXCE Ventures

Group Chat | Research Hub | FXCE Spotlight | Tổng hợp airdrop | FXCE Pool Coin